Maximale Kontrollraumsicherheit durch redundante KVM-Infrastrukturen

In sensiblen Bereichen, in denen eine hohe Sicherheitsstufe herrscht – z. B. Kontrollräume der Energieversorgung oder Leitstellen der chemischen Industrie – hat die Trennung von Netzwerken einen hohen Stellenwert. Mit unterschiedlichen Sicherheitsklassifizierungen der Netze kann z.B. auch das Risiko von Cyber-Angriffen reduziert werden. Dabei bilden KVM-Systeme die Basis für einen flexiblen Systemzugriff und ermöglichen zudem eine redundante Systemarchitektur. Sie verhelfen zu einer Systemübergreifenden Vereinheitlichung der Rechnertechnik und benötigen dazu keinen Software-Einsatz. Kurz gesagt: Ein Anwender kann von seinem Arbeitsplatz auf die unterschiedlichsten Systeme zugreifen, ohne dass diese auf Datenebene vernetzt sein müssen.

KVM-Systeme greifen als Bindeglied nur die Standard-Schnittstellen des Rechners – also Keyboard, Video und Maus ab und verlängern die Signale an den entfernten Arbeitsplatz. So können die Rechner geschützt und zugangssicher im Technikraum untergebracht werden und dennoch in Echtzeit aus der Entfernung bedient werden.

Klassische, dedizierte KVM-Systeme nutzen Standard-Verbindungstechnik auf Kupfer- oder Glasfaser-Basis, wobei ein dediziertes, proprietäres „Netzwerk“ für die KVM-Systeme aufgebaut wird. Das bringt einen großen sicherheitsrelevanten Vorteil mit sich: Die Netzwerke werden getrennt gehalten. Die KVM-Systeme können komplett losgelöst vom allgemeinen unternehmerischen Netzwerk aufgebaut und betrieben werden, was Risiken im IT-Alltag minimiert.

Mit KVM-Systemen können Redundanzen für alle Sicherheitslevel aufgebaut werden: von einfachen Setups mit einem Switch oder mit einfachen Extender-Strecken bis hin zu komplexen Konzepten für vollredundante Infrastrukturen mit automatischem Umschalten auf Back-up-Systeme oder sogar redundante Kontrollräume.

Redundanzkonzepte im Beispiel

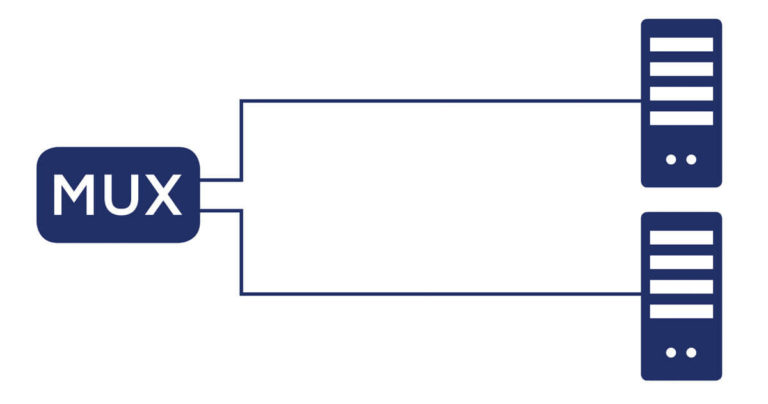

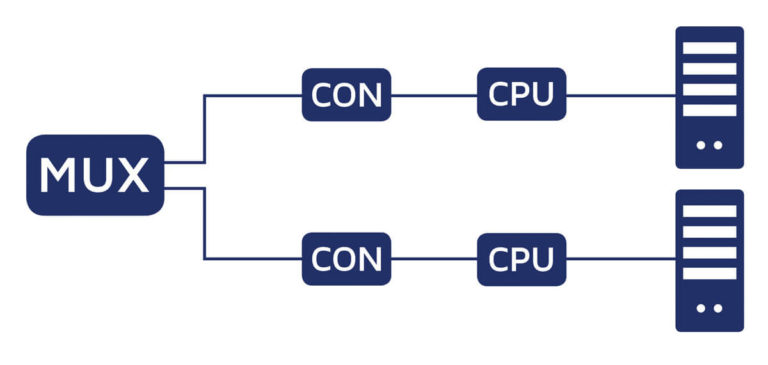

Bei einem Systemausfall kann der Benutzer auf das Backup-System umschalten. Von großem Vorteil ist dabei, dass zwischen den beiden Rechnern keine Daten- und Netzwerkverbindung notwendig ist. Dank des KVM-Switches kann man – im Fall eines Streckenausfalls – auf die redundante Strecke umschalten

Primär- und Redundanzrechner wurden räumlich ausgelagert, sodass die Technik physikalisch gegen unbefugte Zugriffe geschützt ist. Die Rechnersignale werden via Extender-Strecke am entfernten Arbeitsplatz verlängert. Via KVM-Switch kann man zwischen den beiden Rechnern umschalten

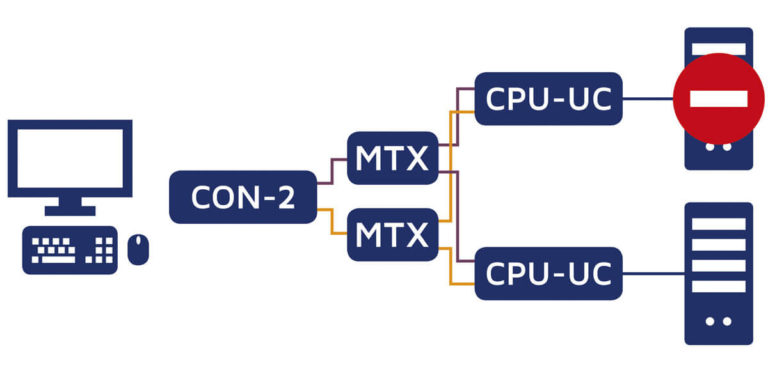

Bei dieser Applikations-Redundanz werden die KVM-Matrizen und die Rechnertechnik redundant ausgelegt. Jeder Rechner ist über beide Matrix-Cluster erreichbar. Selbst wenn die primäre Matrix oder der primäre Rechner ausfallen sollten, kann der Bediener den redundant gespiegelten Rechner über die redundante Matrix-Strecke erreichen und so auf das Backup- System arbeiten.

Mit den KVM-Systemen von G&D können komplexe Redundanzkonzepte abgebildet werden – selbst bis hin zur redundanten Auslegung der Serverräume oder der Kontrollräume. G&D hat große Erfahrung im Aufbau von redundanter KVM-Systemarchitektur zur optimalen Umsetzung von Sicherheitskonzepten im Energiesektor und im industriellen Bereich. Im Einzelnen gilt immer, dass sich je nach geforderter Sicherheitsstufe die Möglichkeiten für Applikations-Redundanzen sehr individuell ausgestalten lassen. Die KVM-Experten von G&D stehen mit langjähriger Erfahrung zur Seite, wenn es darum geht, individuelle Projektaspekte und Kriterien bestmöglich umzusetzen.

Guntermann & Drunck GmbH

Die Guntermann & Drunck GmbH ist führender Hersteller von KVM-Systemen für zahlreiche Kontrollraum-Anwendungen im Energiesektor, im Bereich der Industrieprozesskontrolle, der industriellen Automatisierung, in der Flugsicherung sowie auch in der Telekommunikation, dem Finanzsektor und in maritimen Anwendungen. KVM steht für Keyboard, Video und Maus und bezeichnet die entsprechenden Schnittstellen eines Computers. KVM-Produkte ermöglichen in erster Linie die räumliche Trennung zwischen Rechner und Bediener und den flexiblen Zugriff auf unterschiedliche Systeme. Sie greifen die Rechnersignale ab, verlängern, schalten oder verteilen diese und stellen sie am entfernten Arbeitsplatz hochauflösend und nahezu latenzfrei erneut zur Verfügung. Als Übertragungsmedium werden dedizierte CAT-Kabel, Lichtwellenleiter oder Standard IP-basierte Netzwerkinfrastrukturen eingesetzt. Für sicherheitsrelevante Anwendungen können dank KVM weitreichende Redundanzkonzepte umgesetzt werden.

Telefon: + 49 271 23872-0

www.gdsys.de